Różnica między ZTNA i VPN

- 748

- 77

- Krystyna Urbanowicz

ZTNA to stosunkowo nowa technologia rozwiązań bezpieczeństwa IT, która szybko staje się rosnącym trendem w przestrzeni bezpieczeństwa cyber. Nic dziwnego, że przedsiębiorstwa dzisiaj chcą przyjąć ZTNA, ponieważ migrują do wielu dostawców chmur w celu zwolnienia i przenośności. W erze przetwarzania w chmurze dostawcy ZTNA oferują bezpieczny i bardziej skuteczny model dostępu zdalnego niż starszy VPN. Oba są niewątpliwie świetnymi rozwiązaniami bezpieczeństwa, ale pytanie brzmi, który jest dla Ciebie odpowiedni?

Ztna

Zero Trust Network Access lub ZTNA to strategia bezpieczeństwa oparta na modelu adaptacyjnego zaufania, w którym zaufanie nigdy nie jest domyślne. ZTNA to zestaw technologii, które przylegają do filozofii, której nikt nie może być zaufany do sieci lub poza. Opiera się na założeniu, że wszyscy są zagrożone i wszyscy muszą zostać zweryfikowane. Oznacza to, że dostęp do aplikacji i zasobów są domyślnie ograniczone. W ZTNA zaufanie nigdy nie przyjmuje się domyślnie.

VPN

Virtual Private Network lub VPN to bezpieczne, zaszyfrowane połączenie przez Internet, które pomaga pozostać prywatnym online. Jest to rodzaj sieci, który naśladuje sieć prywatną w stosunku do publicznej. VPN to rodzaj bezpieczeństwa, który chroni Twoje połączenie internetowe i prywatność online. Robi to, tworząc wirtualny tunel między urządzeniem a siecią, ograniczając upoważnione osoby od podsłuchu w ruchu sieciowym. VPN są szeroko stosowane w środowiskach korporacyjnych, w których zdalne pracownicy muszą uzyskać dostęp do aplikacji, usług i zasobów firmy z dowolnej lokalizacji w dowolnym momencie.

Różnica między ZTNA i VPN

Zaufanie

- Oba modele bezpieczeństwa przyjmują bardzo różne podejścia, jeśli chodzi o dostęp do aplikacji korporacyjnych ze zdalnych lokalizacji. VPN działają, tworząc wirtualny tunel między urządzeniem a siecią organizacji. VPN umożliwiają dostęp do wszystkich urządzeń i aplikacji podłączonych do sieci, ponieważ działa na założenie, że zaufanie każdego urządzenia i dowolnego użytkownika podłączonego do sieci lokalnej. ZTNA opiera się na modelu Zero Trust, więc nikomu nie ufa.

Uwierzytelnianie

- Najpierw uwierzytelnia użytkownika, a następnie tworzy bezpieczny tunel do aplikacji lub usług, do którego użytkownik wyraźnie przyznał dostęp. W przeciwieństwie do VPN, które oferują pełny dostęp do sieci lokalnej, ZTNA oferuje wielowarstwową metodę bezpieczeństwa zdalnego dostępu, która uwzględnia bardziej niezawodny system uwierzytelniania. ZTNA zapewnia, że użytkownicy zewnętrzni mają dostęp do tylko autoryzowanych aplikacji zamiast uzyskać dostęp do sieci hostingowych tych aplikacji. Zarówno infrastruktura sieciowa, jak i aplikacji jest niewidoczna dla nieautoryzowanych użytkowników.

Model dostępu

- VPN wykorzystuje warstwę sieciową, aby utworzyć bezpieczne połączenie, podczas gdy ZTNA używa warstwy aplikacji do wykonania tego połączenia. VPNS nadzorują tylko sieć przychodzącą i wychodzącą na niskim poziomie. Podczas gdy niektóre VPN pozwalają na ustalenie reguł, dla których części sieci będą dostępne, a do kogo nie można ustawić zbyt surowych zasad bezpieczeństwa, ponieważ VPN nie mają dostępu do aplikacji, do których użytkownicy mają dostęp. ZTNA, z drugiej strony, umożliwia użytkownikom dostęp do określonych aplikacji; Użytkownicy nie mają dostępu do sieci. ZTNA całkowicie izoluje dostęp do aplikacji od dostępu do sieci.

Prędkość

- W przeciwieństwie do VPN, ZTNA nie wymaga skomplikowanej konfiguracji i zarządzania, aby zapewnić bezpieczny, szybki dostęp bezpośrednio do prywatnych aplikacji. Ponadto, gdy organizacja nabywa jedną lub więcej firm poprzez połączenia i przejęcia, integracja sieci między organizacją a nowymi firmami może potrwać lata, z nakładającymi się adresami IP. Model ZTNA upraszcza ten proces poprzez skrócenie czasu potrzebnego na ten wysiłek. Powoduje to szybką wartość biznesową. Kolejną wielką zaletą ZTNA jest to, że zasoby dostępu do użytkownika nie muszą być w sieci lokalnej - mogą być w chmurze.

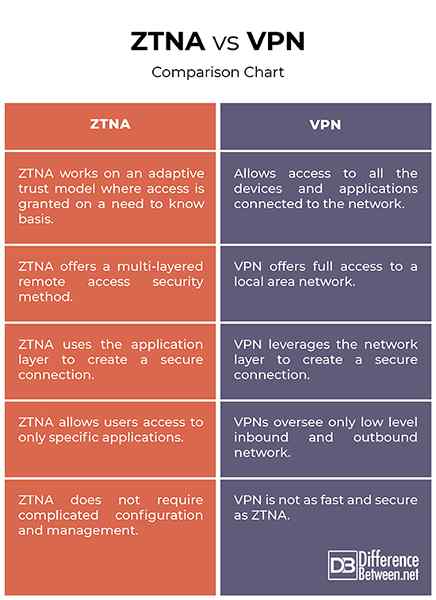

Ztna vs. VPN: Wykres porównawczy

Streszczenie

Zarówno VPN, jak i ZTNA to świetne rozwiązania bezpieczeństwa, które umożliwiają zdalnym pracownikom dostępu do usług i aplikacji w sieci korporacyjnej. VPN jest idealnym wyborem, jeśli chodzi o małe firmy, ponieważ infrastruktura IT nie jest tak solidna, a VPN jest dość łatwa w konfiguracji i zarządzaniu. W przeciwieństwie do VPN, które oferują pełny dostęp do sieci lokalnej, ZTNA przyjmuje inne podejście, umożliwiając użytkownikom zewnętrznym dostęp tylko do autoryzowanych aplikacji zamiast sieci hostingowych tych aplikacji.

Czym różni się ZTNA od VPN?

W przeciwieństwie do VPN, które oferują pełny dostęp do sieci lokalnej, rozwiązanie bezpieczeństwa ZTNA decyduje się nikomu nie ufać, umożliwiając tylko dostęp do usług, o które użytkownicy jawnie żądali.

Jest lepszy niż VPN?

ZTNA umożliwia tylko zaufanym urządzeniom i użytkownikom dostęp do określonych aplikacji i stale uwierzytelniają urządzenia i użytkowników. ZTNA oferuje bezpieczny i bardziej skuteczny model dostępu zdalnego niż starszy VPN.

Czy zero zaufanie oznacza brak VPN?

W przeciwieństwie do tradycyjnego VPN, w którym użytkownicy mogą uzyskać dostęp do wszystkiego raz w sieci, Zero Trust oznacza wszystkich użytkowników, czy to w organizacji, lub poza nimi, muszą zostać uwierzytelnieni, autoryzowani i zatwierdzani przed przyznanym dostępem do aplikacji i zasobów

Co to jest ZTNA i jak to działa?

ZTNA oznacza Zero Trust Network Access i jest metodologią bezpieczeństwa, która twierdzi, że nie należy przyznać domyślnego dostępu do użytkownika, urządzenia lub aplikacji, oparty wyłącznie na jakiejś właściwości, takich jak lokalizacja sieci.

Dlaczego potrzebuję ztna?

ZTNA przyjmuje inne podejście, umożliwiając użytkownikom zewnętrznym dostęp do tylko autoryzowanych aplikacji zamiast hostowania tych aplikacji. ZTNA jest znacznie szybszy niż VPN, a także bezpieczniej.

Z czego składa się ZTNA?

ZTNA to zestaw technologii, które zapewniają bezpieczny zdalny dostęp do usług i aplikacji na podstawie określonych zasad kontroli dostępu. Umożliwia użytkownikom bezproblemowy dostęp do prywatnych aplikacji bez ich narażania.