WEP vs. WPA

- 5052

- 1373

- Paula Pilch

Wybór odpowiedniej konfiguracji bezpieczeństwa dla sieci bezprzewodowej jest bardzo ważna, zwłaszcza że hakowanie jest teraz tak łatwe. Bezpłatne narzędzia programowe są teraz łatwo dostępne, dzięki czemu jest trywialne dla nawet nieskomplikowanych „dzieci. Zabezpieczenie sieci Wi-Fi za pomocą hasła jest pierwszym krokiem, ale jej skuteczność jest bardzo niska, jeśli wybrana metoda bezpieczeństwa jest WEP. Hasła dla sieci Wi-Fi zabezpieczone WEP można zwykle pękać w ciągu kilku minut.[1] WPA2 lub WPA3 jest zalecaną metodą bezpieczeństwa dla sieci bezprzewodowych dzisiaj.

Wykres porównania

| WEP | WPA | |

|---|---|---|

| Oznacza | Przewodowa równoważna prywatność | Dostęp chroniony przez Wi-Fi |

| Co to jest? | Protokół bezpieczeństwa dla sieci bezprzewodowych wprowadzony w 1999 r. W celu zapewnienia poufności danych porównywalnych z tradycyjną siecią przewodową. | Protokół bezpieczeństwa opracowany przez Wi-Fi Alliance w 2003 r. W celu wykorzystania w zabezpieczeniu sieci bezprzewodowych; zaprojektowany w celu wymiany protokołu WEP. |

| Metody | Dzięki użyciu algorytmu bezpieczeństwa dla IEEE 802.11 sieci bezprzewodowych, które działa, tworząc sieć bezprzewodową, która jest tak bezpieczna jak sieć przewodowa. | Jako tymczasowe rozwiązanie problemów WEP, WPA nadal używa niepewnego szyfru strumienia RC4 WEP, ale zapewnia dodatkowe bezpieczeństwo za pośrednictwem TKIP. |

| Zastosowania | Bezpieczeństwo bezprzewodowe za pomocą klucza szyfrowania. | Bezpieczeństwo bezprzewodowe za pomocą hasła. |

| Metoda Uwierzytelnienia | Otwórz uwierzytelnianie systemu lub uwierzytelnianie klucza udostępnionego | Uwierzytelnianie za pomocą 64 -cyfrowego klawisza szesnastkowego lub kodu przenośnego od 8 do 63 znaków. |

Szyfrowanie w sieci Wi-Fi

Możliwe jest „wąchanie” danych wymienianych w sieci bezprzewodowej. Oznacza to, że jeśli sieć bezprzewodowa jest „otwarta” (nie wymaga hasła), haker może uzyskać dostęp do dowolnych informacji przesyłanych między komputerem a routerem bezprzewodowym. Brak ochrony hasła sieci Wi-Fi stwarza również problemy, takie jak intruzowe pobieranie świnki w połączeniu z Internetem, tym samym spowalniając, a nawet nielegalnie pobierając treści chronione prawem autorskim.

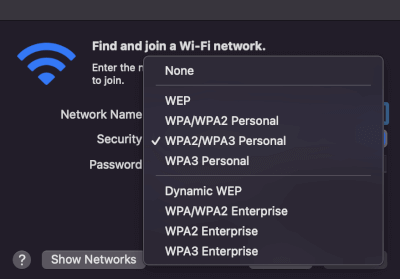

Opcje bezpieczeństwa WEP i WPA podczas łączenia się z siecią bezprzewodową na komputerze Mac.

Opcje bezpieczeństwa WEP i WPA podczas łączenia się z siecią bezprzewodową na komputerze Mac. Zabezpieczenie sieci Wi-Fi za pomocą hasła jest zatem absolutnie niezbędne. WEP i WPA to dwie metody bezpieczeństwa obsługiwane prawie powszechnie przez routery i urządzenia, które z nimi łączą, takie jak komputery, drukarki, telefony lub tablety. WEP (przewodowa równoważna prywatność) została wprowadzona, gdy 802.11 Standard dla sieci Wi-Fi został uruchomiony. Umożliwia użycie 64-bitowego lub 128-bitowego klucza. Jednak naukowcy odkryli luki w WEP w 2001 r. Używanie WEP nie jest zalecane.

WPA, który oznacza dostęp do chronionego Wi-Fi, jest nowszym standardem i jest znacznie bezpieczniejszy. Pierwsza iteracja protokołu WPA zastosowała ten sam szyfr (RC4) jak WEP, ale dodał TKIP (protokół integralności klawiszy terminowej), aby utrudnić rozszyfrowanie klucza. Następna wersja - WPA2 - Zastąpiony RC $ AES (zaawansowany standard szyfrowania) i zastąpiono TKIP CCMP (tryb kontratakowy z protokołem kodu uwierzytelniania komunikatu wiązania bloków szyfrów). To sprawiło, że WPA2 była lepszą i bezpieczniejszą konfiguracją w porównaniu z WPA. WPA2 ma dwa smaki - osobisty i przedsiębiorstwo.

Inne najlepsze praktyki bezpieczeństwa Wi-Fi

Wybór WPA2 to dobry początek, ale są inne rzeczy, które możesz zrobić, aby Twoja sieć Wi-Fi była jeszcze bardziej bezpieczna. Na przykład,

- Nie nadawaj SSID: SSID to nazwa sieci Wi-Fi. Nie nadając SSID, sieć bezprzewodowa staje się „ukryta”. Nadal będzie pojawiać się w skanach sieciowych według urządzeń, ale postrzegają to tylko jako „niezidentyfikowaną sieć”. Gdy sieć nadaje SSID (nazwa), haker musi tylko rozszyfrować hasło. Ale kiedy nazwa sieci jest nieznana, logowanie się do sieci będzie wymagało, aby intruz musiał znać nie tylko hasło, ale także SSID.

- Użyj silnego hasła: Ten jest oczywisty, ale wspomina, ponieważ jest bardzo ważny. Komputery są bardzo potężne, a przetwarzanie w chmurze sprawiły, że było bardzo tanie i łatwe do wynajęcia niezwykle dużej surowej mocy obliczeniowej. Umożliwia to ataki brutalnej siły, w których haker próbuje każdej kombinacji liter i cyfr, dopóki klucz nie zostanie rozszyfrowany. Dobre hasło ma następujące cechy:

- jest dłuższy niż 10 znaków

- używa zdrowej mieszanki znaków - obudowy górnej, dolnej skrzyni, liczb i znaków specjalnych, takich jak ^*

- nie jest łatwo zgadywane, jak urodziny lub imię i nazwisko członka rodziny lub zwierzaka

- Zmień domyślny adres IP routera: Praktycznie wszystkie routery bezprzewodowe są wstępnie skonfigurowane do użycia 192.168.1.1 jako adres IP routera w sieci, który tworzy. Istnieje kilka wyrafinowanych exploitów, które wykorzystują to wspólne ustawienie do przekazywania infekcji do routera, tym samym zagrażając nie tylko jednego komputera, ale całego ruchu internetowego, który przechodzi za pośrednictwem routera z dowolnego urządzenia. Wskazane jest zmiana adresu IP routerów na coś innego, na przykład 192.168.37.201.

Więcej najlepszych praktyk jest wymienionych tutaj.