Różnica między robakiem a trojanem

- 3445

- 547

- Prokop Cebula

Era cyfrowa doprowadziła do nikczemnego zestawu zagrożeń - robaka i konia trojańskiego. Jeśli chodzi o bezpieczeństwo komputerowe, istnieje wiele złośliwych kategorii kodu dostępnych dziś dla atakujących. Ludzie często mylą te kategorie złośliwego kodu. Na przykład ludzie błędnie nazywają robaka jako konia trojańskiego. Pomagamy wyjaśnić różnice między tymi dwoma rodzajami złośliwego kodu, abyś mógł zastosować odpowiednią obronę.

Co to jest robak?

Worm to klasa oprogramowania o nazwie złośliwe oprogramowanie, które ma zdolność do samodzielnego replikowania i rozprzestrzeniania się w sieci. Robaki mogą się replikować i infekować wiele komputerów w sieci i mogą powodować poważne uszkodzenia. Może się powtórzyć bez żadnej interakcji człowieka i nie musi z powrotem na program, aby spowodować uszkodzenia. Robaki często wykorzystują luki w zabezpieczeniach, takie jak awarie bezpieczeństwa w systemie, aby uzyskać dostęp do niego.

Kiedy zarażają system, ich pierwszym ruchem jest znalezienie większej liczby systemów do zarażania, zwykle poprzez wykorzystanie zainfekowanego systemu i jego połączeń sieciowych. Robaki zazwyczaj wykorzystują protokoły sieciowe do eksploracji sieci lokalnej i zaczynają rozprzestrzeniać się, gdy znajdują potencjalne systemy do zarażania. Często systemy z starszym systemem operacyjnym lub używającym nieopłaconego oprogramowania prawdopodobnie zostaną zainfekowane. Niektóre robaki są zależne od OS, więc infekują tylko systemy Windows lub Linux.

Co to jest trojan?

Koń trojański to rodzaj złośliwego kodu, który zaraża system komputerowy, ukrywając się jako przydatny program, jednocześnie maskując ukryty złośliwy cel. Wygląda jako nieszkodliwy program w błąd użytkowników jego prawdziwych zamiarów. Działa jako pojazd dostarczający, który przenosi wirusa do wykonania różnych zagrożeń. Możesz rozpoznać konia trojańskiego, patrząc na niektóre popularne znaki, takie jak słabe wydajność systemu, spowolnienie systemu, przerwy w spam.

Według legendy greccy wojownicy ukryli się w drewnianym koniu, aby infiltrować Troy i zakończyć dekadę wojnę. Złośliwe oprogramowanie konia trojańskiego działa w ten sam sposób. Ukrywa się w niewinnie wyglądającym e-mailu lub programie do pobrania, aby oszukać użytkownika do myślenia, że to prosty program. Po kliknięciu lub pobraniu program przenosi złośliwe oprogramowanie do urządzenia i wreszcie uzyskuje dostęp do systemu.

Różnica między robakiem a trojanem

Typ

- Worm to klasa oprogramowania o nazwie złośliwe oprogramowanie, które ma zdolność do samodzielnego replikowania i rozprzestrzeniania się w sieci. Worm jest jak program komputerowy, który wykorzystuje luki w zabezpieczeniach, takie jak awarie bezpieczeństwa w systemie, aby uzyskać dostęp do systemu. Z drugiej strony trojan to rodzaj złośliwego kodu, który zaraża system komputerowy, ukrywając się za przydatnym program.

Natura

- Robaki replikują się zazwyczaj przy użyciu protokołów sieciowych do eksploracji sieci lokalnej systemu i zaczynania się rozprzestrzeniać, gdy znajdują potencjalne systemy do zainfekowania. Nie muszą z powrotem do programu, aby spowodować szkody. Z drugiej strony trojan ukrywa się w niewinnym e-mailu lub programie, aby wprowadzić w błąd użytkowników swojego prawdziwego celu. W przeciwieństwie do robaka trojan nie jest samodzielny; To ukryty kawałek kodu.

Cel

- Głównym celem robaka jest modyfikowanie lub usuwanie plików lub spożywanie zasobów systemowych, a przede wszystkim do tworzenia kopii w kółko. Kopiuje i przenosi się z komputera na komputer, po prostu do odpadów zasobów systemowych, takich jak miejsce na dysku twardym lub przepustowość. Z drugiej strony trojan ukrywa swoją prawdziwą tożsamość, aby wprowadzić w błąd użytkowników swojego głównego celu, jakim jest kradzież poufnych informacji użytkowników, takich jak hasła. Trojany mają na celu kradzież, uszkodzenie i zadawanie szkód danych lub sieci systemu.

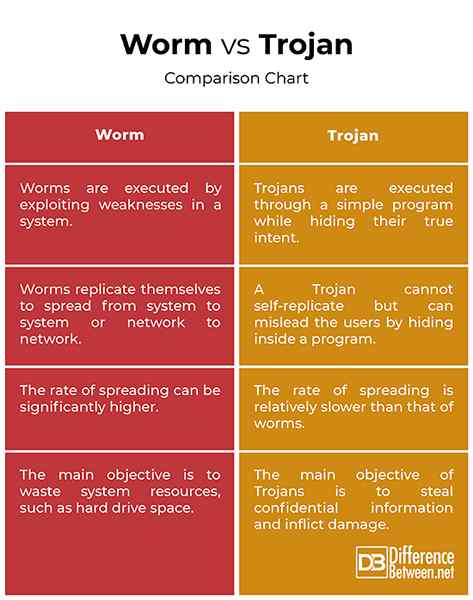

Worm vs. Trojan: wykres porównawczy

Streszczenie

Podczas gdy zarówno robaki, jak i trojany znajdują się w kategorii złośliwego oprogramowania, robaki mają zdolność do replikacji, co sprawia, że szybkość rozprzestrzeniania się wirusa jest znacznie wyższa. Robaki rozprzestrzeniły się głównie, aby spowolnić zasoby systemu lub odpadów. Z drugiej strony trojany nie replikuj się jak robaki, ale ukrywają się w prostym programie do pobrania lub e -maila, aby wprowadzić użytkowników w błąd i ostatecznie ukraść poufne dane lub informacje użytkowników. Trojany mogą zapewnić atakującym backdoor dostęp do urządzenia, nagrywać udoskonalenia słów kluczowych lub kraść poufne dane użytkownika. Trojany mogą również zdalnie aktywować aparat i nagrywać, aby wykonywać złośliwe zajęcia.

Co jest gorszym wirusem lub robakiem?

Robak jest zwykle uważany za bardziej niebezpieczny niż wirus, ponieważ robaki mogą rozprzestrzeniać się znacznie szybciej i szybciej zarażać system. Robaki mogą replikować i przesyłać się na inne komputery w sieci bez żadnej interakcji człowieka.

Czy robak jest złośliwym oprogramowaniem?

Tak. Worm to rodzaj złośliwego oprogramowania komputerowego, który może się replikować od urządzenia na urządzenie.

Jaki jest najbardziej śmiertelny wirus komputerowy?

Iloveyou, zwane także błąd miłosnym, był jednym z najbardziej niszczycielskich wirusów komputerowych w historii, które podobno zarażały ponad 10 milionów komputerów osobistych.

Czy konie trojańskie noszą wirusy lub robaki?

Trojan nie jest wirusem ani robakiem; Jest to program, który pojawia się jako prawdziwa aplikacja i oszukuje użytkowników do ich klikania. Trojan ukrywa się w programie, jednocześnie maskowając swój złośliwy cel przeprowadzania ataków.