Różnica między phishingiem a spamem

- 4267

- 653

- Paula Pilch

Cyberprzestrzeni jest obecnie największym zagrożeniem, gdy firmy i organizacje nieustannie walczą o zapewnienie bezpieczeństwa informacji. Globalny przemysł IT wydaje miliardy dolarów na bezpieczeństwo w ciągu jednego roku - to więcej niż PKB dwóch trzecich narodów na świecie. A organizacje wysokiego poziomu nadal nie są bezpieczne przed wścibskimi oczami i potencjalnymi hakerami. Co tydzień, jeśli nie dzień, istnieją kilka wiadomości dotyczących naruszenia danych, w których tysiące kont e -mail były zagrożone lub skradziono numery kart kredytowych lub coś bardziej niebezpiecznego. Otrzymujemy aktualizacje bezpieczeństwa dla naszych komputerów domowych, gdy tylko nowy wirus lub złośliwe oprogramowanie przejmie Internet. Każdego dnia pojawia się nowe zagrożenie wędrujące w Internecie zagrażające naszemu bezpieczeństwu.

Te tak zwane groźby cybernetyczne nie są nowe - w rzeczywistości te zagrożenia zagrażają bezpieczeństwu informacji w Internecie od wieków i nie zatrzymują się. Najbardziej rozpowszechnione zagrożenia związane z bezpieczeństwem Internetu i najczęstsze to phishing i spam, z których każde stanowi wyraźne problemy dla integralności działań informatycznych w ten czy inny sposób. Phishing to ewolucja słowa łowienia, powszechnie używana przez hakerów, którzy zastąpili literę „F” „pH” w dialekcie hakerskim. Podczas phishing e -mail reprezentuje część przynęty, a ofiary to ofiara, która wzięła przynętę. Phishing i spam są ciemniejszą stroną wszystkich postępów technologicznych, które lubimy obecnie. Pytanie brzmi - czy phishing takie samo jak spam? Spójrzmy.

Co phishing?

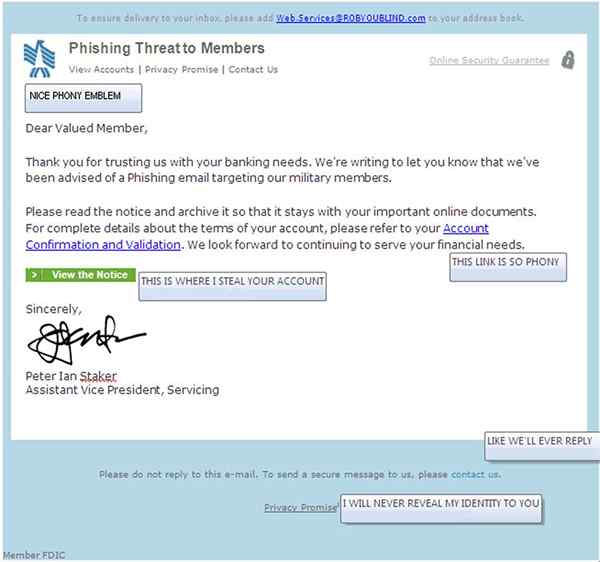

Phishing jest stosunkowo nową techniką dla odwiecznych programów konfliktowych w celu zważenia ofiar w ujawnianiu cennych lub osobistych danych, takich jak numery ubezpieczenia społecznego, numery kart kredytowych i inne dane osobowe, które mogą zagrozić ich bezpieczeństwu online. Jest to najczęstsza forma cyberataku, która obejmuje e -maile, które są wybraną bronią atakującego. Atak phishingowy zaczyna się od przynęty, takiego jak formalny wniosek o aktualizację informacji o koncie lub weryfikacja numerów konta, z zweryfikowanego źródła, głównie instytucji finansowych, które w tej chwili wydają się uzasadnione. Atakujący często używają HTML i skryptów z legalnych witryn, aby ich wersje wydawały się uzasadnione. Większość ofiar bierze przynętę i kliknij fałszywe linki tylko po to, by się obrabować lub gorzej.

Co to jest spam?

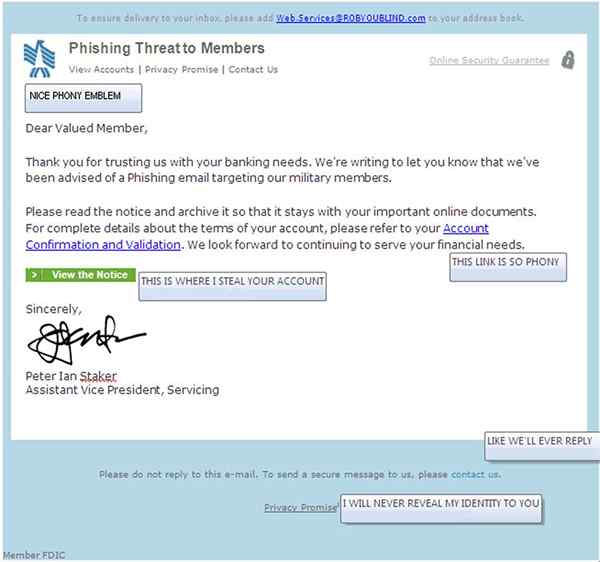

Spam to kolejna forma ataku e -mail, która może odnosić się do wielu odmian wyzysku i złego zachowania, które pojawiają się w kategorii złośliwego oprogramowania. Spam jest niezamówiony, niechciane e -maile zalewają twoje skrzynki odbiorcze, co jest denerwujące. Te komercyjne niezamówione e-maile, często z nieufnych źródeł lub od sprzedawców online próbujących sprzedać coś, są powszechnie określane jako spam. SPAM to e -maile wysyłane przez hakerów lub cyberprzestępców w celu tworzenia problemów dla osób fizycznych lub administratorów sieci. Spowoduje to zagracone skrzynki odbiorcze, oszustwa phishingowe, opodatkowane przepustowość, niechciane miejsce do przechowywania itp. Problem z niezamówionymi e -mailami w skrzynce odbiorczej polega na tym, że najprawdopodobniej przegapisz kilka ważnych e -maili pomiędzy.

Różnica między phishingiem a spamem

-

Definicja phishing i spamu

- Phishing jest najczęstszą formą cyberataku, w której ofiary są zwabione przez e -maile, wiadomości tekstowe lub połączenia atakującego, który wydaje się być uzasadnionym źródłem lub organizacją do ujawnienia swoich danych osobowych, takich jak numery ubezpieczenia społecznego, konta bankowe, numery kart kredytowych, hasła do konta i więcej.

- SPAM jest elektronicznym odpowiednikiem niezamówionych e -maili, zwykle wysyłanych mas do dużej grupy ludzi w celu rozpowszechniania złośliwego oprogramowania, prowadzenia ataku phishingowego lub reklamy. SPAM to głównie śmieciowe posty grupowe reprezentujące reklamę e -mailową dla jakiegoś produktu lub usługi.

-

Cel phishing vs. spam

- Spam jest formą reklamy komercyjnej w formie wiadomości e-mail, ponieważ e-maile są nadal jednym z najbardziej opłacalnych środków reklamowych. Celem spamowania jest wysyłanie komercyjnych wiadomości e -mail z treścią komercyjną do jak największej liczby odbiorców w celu zarabiania pieniędzy od odbiorców, którzy faktycznie odpowiadają na e -maile.

-W przeciwieństwie do spamu, phishing nie ogranicza się tylko do e -maili. Phishing jest dość popularny wśród cyberprzestępców, którzy chcą oszukać ludzi do klikania złośliwych linków w celu uzyskania poufnych informacji lub przejęcia kontroli nad swoim systemem.

-

Techniki phishing vs. spam

- Ataki phishingowe są misternie planowane i wykonywane w zorganizowany sposób. Są starannie zaprojektowane, aby zwabić ofiary do udostępniania lub ujawnienia ich danych osobowych, takich jak logowanie i hasło, aby atakujący mógł uzyskać kontrolę nad światem online ofiary, takie jak strony sieci społecznościowych, konta bankowe, e -maile i wiele więcej.

- Spaming ukrywa prawdziwą treść e -maili, aby ofiary wydawały swoje cenne pieniądze na produkty, które tak naprawdę nie istnieją lub podrobione towary, głównie produkty reklamowe, takie jak rzeczy farmaceutyczne lub czasami oprogramowanie bezpieczeństwa.

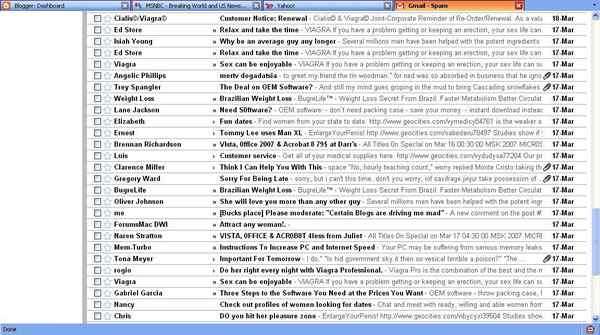

Phishing vs. Spam: wykres porównawczy

Podsumowanie phishing vs. spam

Phishing i spam są ciemniejszą stroną wszystkich postępów technologicznych, które lubimy obecnie i są powszechnymi zagrożeniami dla bezpieczeństwa informacji w Internecie. Dziś każda firma jest firmą cybernetyczną, a cyberprzestrzeń dała światu bezprecedensową moc, a także bezprecedensową zależność. W rezultacie cyberbezpieczeństwo jest absolutnym warunkiem wstępnym. Dzisiaj phishing i spamowanie są najbardziej powszechnymi zagrożeniami związanymi z bezpieczeństwem Internetu, z których każde ma zagrożenie dla integralności cyber. Phishing zwabia użytkowników do ujawnienia cennych informacji, takich jak szczegóły karty kredytowej, hasła do kont i numery ubezpieczenia społecznego, podczas gdy spam jest formą reklamy komercyjnej w postaci niezamówionych wiadomości e -mail.

- « Różnica między termometrem laboratoryjnym a termometrem klinicznym

- Różnica między biomem a ekosystemem »