Różnica między NMAP i NetStat

- 4132

- 1180

- Pan Antonina Ruciński

Jeśli spojrzysz na możliwą podatność na swój system, zdasz sobie sprawę, że Twój komputer jest bardziej podatny na ataki, niż możesz sobie wyobrazić, zwłaszcza jeśli nie masz zapory w systemie zainstalowanym w systemie. Dostępnych jest wiele świetnych narzędzi, które pozwalają ocenić bezpieczeństwo systemu, a także kilka narzędzi ogólnego przez. Dwa takie przydatne narzędzia to NMAP i NetStat, które zostały zaprojektowane w celu skanowania sieci w poszukiwaniu luk w zabezpieczeniach. Spójrzmy.

Nmap

NMAP jest jednym z klasycznych przykładów narzędzia do mapowania sieci. W rzeczywistości NMAP jest jednym z najczęstszych i najczęściej używanych narzędzi do odkrywania sieci. NMAP jest zasadniczo skanerem portów typu open source, który zbada sieć, aby zobaczyć, które porty są otwarte, a następnie zgłasza wyniki. Jest to narzędzie linii poleceń Linux opracowane przez Gordona Lyona i jest używane do skanowania adresów IP i portów w sieci w celu gromadzenia informacji lub rozpoznania. To, co robi, to wysyłanie pakietów, a następnie przeanalizuj wyniki pod kątem odpowiedzi. To narzędzie ma wielką wartość dla hakerów etycznych, którzy chcą zabezpieczyć sieć. Wykorzystuje wiele technik do mapowania sieci, zwłaszcza tych, które wydają się podstępne i są zaprojektowane do ominięcia wykrywania.

Netstat

NetStat to narzędzie statystyki sieci, narzędzie wiersza poleceń, które, jak sama nazwa wskazuje, pokazuje status sieci i protokoły. Wyświetla bardzo szczegółowe informacje o wszystkich aktywnych połączeniach przez sieć, aby ustalić, z którymi sieciami lub komputerami jest podłączony system. Jest to w zasadzie narzędzie TCP/IP, które jest wstępnie zbudowane do większości wersji systemu Windows i UNIX. Jest to najszybszy sposób na określenie, jakie porty TCP i UDP są aktywne na komputerze. Netstat jest przydatny do rozwiązywania problemów i konfiguracji. Mówi ci, jakie usługi są dostępne na Twoim serwerze i co dokładnie wykonują te usługi. Możesz więc użyć NetStat, jeśli chcesz uzyskać migawkę wszystkich przychodzących i wychodzących połączeń sieciowych na komputerze.

Różnica między NMAP i NetStat

Narzędzie

- NMAP to bezpłatne i open source narzędzie skanowania sieci używane do skanowania adresów IP i portów w sieci w celu gromadzenia informacji lub rozpoznania. Wysyła pakiety i analizuje odpowiedzi w celu zidentyfikowania hostów i usług w sieci komputerowej i tego, jaki system operacyjny uruchomiony. NMAP może też robić wiele innych rzeczy. Z drugiej strony NetStat to wbudowane narzędzie narzędziowe, które jest zawarte w większości wersji systemu Windows i UNIX. Identyfikuje określenie, jakie porty TCP i UDP są aktywne na komputerze.

Zbieranie informacji

- Podczas gdy NMAP pokazuje podobne wyniki do tego, co przyniesie polecenie Netstat, główna różnica polega na tym, jak otrzymują te informacje. NMAP używa pakietów IP do identyfikacji aktywnych hostów i adresów IP w sieci, a następnie analiza pakietów, aby podać szczegółowe informacje na temat każdego hosta i adresu IP. Sprawdza komputery, aby zobaczyć, które porty są otwarte. Polecenie NetStat może również dać ci wskaźniki programów działających na komputerze i które mogą stanowić podatność. Ale zbiera takie informacje bezpośrednio z systemu operacyjnego, ponieważ najprawdopodobniej są one dołączone do systemu operacyjnego i możesz je używać z wiersza poleceń.

Zamiar

- NMAP, skrót od sieci Mapper, to narzędzie linii poleceń Linux używane do skanowania adresów IP i portów w sieci, hakerzy używają NMAP, aby uzyskać dostęp do niekontrolowanych portów w systemie. Powinieneś więc użyć NMAP, kiedy chcieć dowiedzieć się więcej o otwartych portach w zdalnym systemie i wykryć luki. NetStat, skrót od statystyki sieci, jest rodzajem narzędzia monitorowania, które pokazuje szczegółowe informacje o statusie sieci i statystyk protokołu. Mierzy ruch w sieci. Będziesz używać NetStat, gdy będziesz musiał wiedzieć o informacji o interfejsie/adresu dla każdego portu.

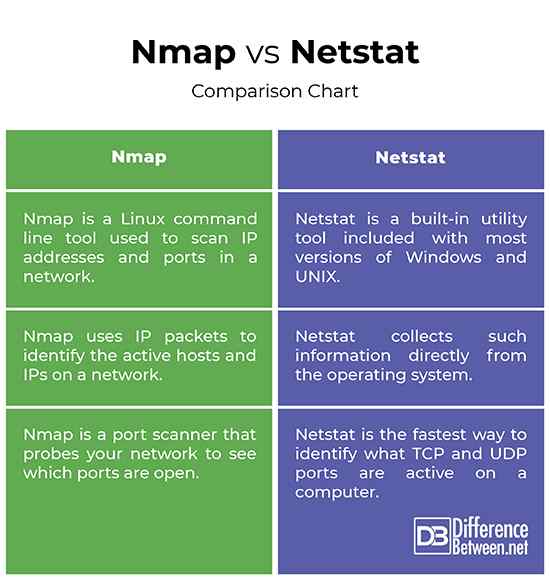

NMAP vs. Netstat: wykres porównawczy

Streszczenie

Krótko mówiąc, powinieneś użyć NMAP, jeśli i kiedy chcesz dowiedzieć się więcej o otwartych portach w zdalnym systemie i wykryć luki w systemie. Jest to bezpłatne i open source narzędzie do mapowania sieci używane do identyfikacji wszystkich aktywnych połączeń i portów. Z drugiej strony Netstat jest wbudowanym programem narzędziowym zawartym w większości wersji systemu Windows i UNIX, więc pobiera informacje bezpośrednio z systemu operacyjnego, w przeciwieństwie do NMAP. Netstat to najszybszy sposób na określenie, jakie porty TCP i UDP są aktywne na komputerze.

Jaka jest różnica między NetCat i NMAP?

Netcat to program narzędzi używany do odczytu i zapisu do połączeń sieciowych za pomocą protokołu TCP lub UDP. Wykorzystuje szeroki zakres programów do monitorowania danych przepływu ruchu między systemami. NMAP to skaner portów, który sonduje twoją sieć, aby zobaczyć, które porty są otwarte.

To netstat skaner portów?

NIE. Netstat nie jest skanerem portu; Jest to narzędzie TCP/IP, które jest wstępnie zbudowane do większości wersji systemu Windows i UNIX.

Co to jest polecenie netstat?

Netstat to najszybszy sposób na określenie, jakie porty TCP i UDP są aktywne na komputerze. Pokazuje aktywne połączenia TCP, tabele routingu, statystyki interfejsu i tak dalej.

Co robi NMAP?

NMAP skanuje twoją sieć, aby zidentyfikować wszystkie aktywne połączenia i wszystkie informacje o nich. Możesz użyć NMAP, aby znaleźć hosty na żywo w sieci, skanowanie portów, zamiatania ping.

Co to jest Netstat TCP?

Polecenie NetStat wyświetla informacje o adresie TCP i IP oraz porty, na których słucha komputer. Zasadniczo jest to polecenie wiersza polecenia, które wyświetla bieżący stan łączności TCP/IP.

Jaka jest różnica między NMAP a Nessusem?

Nessus to narzędzie do skanowania w podatności bezpieczeństwa używane do ocen podatności i zaangażowania w testowanie penetracji. Używa wtyczek do identyfikacji potencjalnie nowych luk w zabezpieczeniach. NMAP to narzędzie do skanowania sieciowego używane również do sprawdzania podatności, skanowanie portów itp.