Różnica między phishingiem a sfałszowaniem

- 4661

- 526

- Marta Ruciński

Dzięki ulepszonej technologii i na całym świecie dostępu do Internetu, cyberprzestępstwa stały się powszechnie używanym medium do popełniania między innymi przestępstw białych kołnierzyków, w tym kradzieży tożsamości, naruszenia danych i oszustw związanych. Trenowane e -maile i phishing to najczęstsze sposoby, w jakie cyberprzestępcy lub oszuści mogą zaszkodzić, manipulować lub niszczyć system komputerowy lub sieć i powodować szkodę finansową. Phishing i fałszowanie są nieco synonimiczne, ponieważ odnoszą się do sfałszowanych lub fałszywych dokumentów elektronicznych. Phishing zwykle wykorzystuje techniki sfałszowania, ale sfałszowanie niekoniecznie uważa się za phishing.

Pieprzenie jest rodzajem oszustwa, w którym złośliwe partie udające uzasadnionego użytkownika lub partii biznesowej próbuje ukraść informacje z drugiej strony lub oszukać je, aby zrobić coś gorszego. Phishing, często używany w połączeniu z sfałszowanym e -mailem, jest aktem uzyskiwania osobistych, poufnych informacji, takich jak hasła, szczegóły konta bankowego i numery kart kredytowych bezpośrednio od użytkownika końcowego za pośrednictwem Internetu. Trenowane wiadomości e -mail są zwykle zaprojektowane w celu spowodowania uszkodzenia systemu lub sieci komputerowej, podczas gdy e -maile phishingowe są zaprojektowane w celu uzyskania danych osobowych w celu uzyskania zysków finansowych. Obie są techniką stosowaną przez cyberprzestępcy w błąd odbiorców e -maili. Mają jednak swój uczciwy udział w różnicach.

Co phishing?

Phishing to odmiana słowa „połów”, co oznacza, że potencjalni spamerzy rzucą przynętę, mając nadzieję, że ktoś „ugryzie”. Phishing jest rodzajem ataku spamowego często wykorzystywanego w połączeniu z sfałszowanym e -mailem, aby wyglądać tak, jakby pochodzi z uzasadnionego źródła. Jest to akt wysyłania niezamówionego e -maila fałszywego, który twierdzi, że pochodzi z legalnego źródła lub zweryfikowanego nadawcy, próbując stłumiić odbiorcę do ujawnienia osobistych, poufnych informacji, takich jak numery kart kredytowych, szczegóły banku i hasła i hasła. Oszuści sprawią, że odbiorca wierzy, że na przykład e -mail pochodzi z zaufanego źródła lub strony internetowej, takiej jak bank. Wiadomość e -mail kieruje użytkownika do strony internetowej, która wygląda uzasadniona, gdzie jest proszony o aktualizację danych osobowych. Jednak strona internetowa nie jest autentyczna i została skonfigurowana tylko jako próba uzyskania informacji użytkownika.

Co jest sfałszowanie?

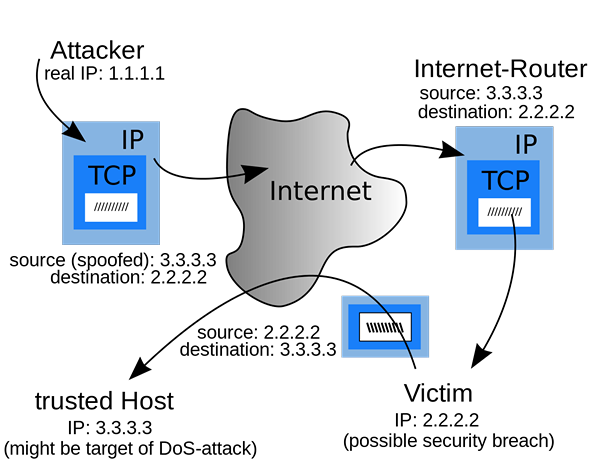

W przeciwieństwie do phishing, fałszowanie jest sposobem na oszukanie osób osobistych i finansowych, aby spowodować wiele bezpieczeństwa lub innych problemów. Traktowanie jest zasadniczo działaniem cyberprzestępczości, które polega na podszywaniu wniosku użytkownika, który uwierzy, że e -mail pochodzi z zaufanego źródła i oszacowanie ich w celu uzyskania nieautoryzowanego dostępu do swoich systemów w celu kradzieży wrażliwych informacji lub posadzenia wirusa lub złośliwego oprogramowania, aby spowodować niepokój. Niektóre osoby nazywają fałszowanie phishingowe. Mówiąc najprościej, sfałszowanie udaje, że nie jesteś, czy to wyglądając na coś, czy udając, że pochodzi z zweryfikowanego źródła, chociaż coś zostało wysłane przez kogoś innego niż rzeczywiste źródło. Traktowanie można również wykonać na temat przesyłania danych w sieci, umożliwiając winowajce uzyskanie dostępu do danych przechowywanych w systemach komputerowych.

Różnica między phishingiem a sfałszowaniem

Znaczenie phishing i sfałszowania

Phishing i fałszowanie są często mylone ze sobą. W rzeczywistości phishing zwykle wykorzystuje techniki fałszowania, ale sfałszowanie niekoniecznie uważa się za phishing. Wiele rodzajów fałszerstwa związanego z Internetem może odnosić się do fałszowania, ale jest to nieco inne niż phishing.

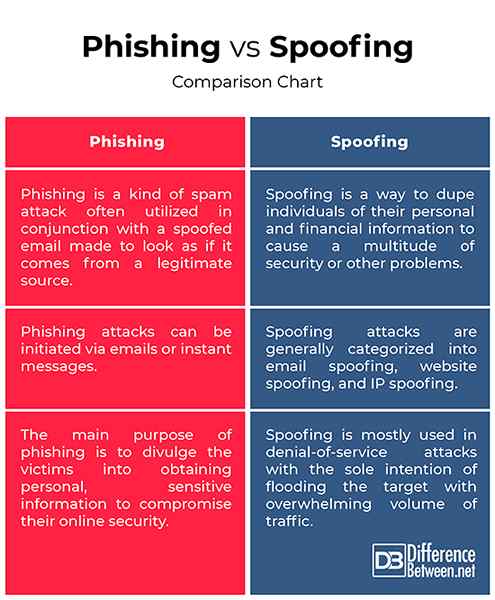

Traktowanie to sposób na oszustwo osób osobistych i finansowych w celu spowodowania wielu bezpieczeństwa lub innych problemów. Z drugiej strony phishing jest rodzajem ataku spamowego często używanego w połączeniu z sfałszowanym e -mailem, który wyglądał, jakby pochodzi z uzasadnionego źródła.

Zamiar

Głównym celem phishing jest ujawnienie ofiar na uzyskanie osobistych, poufnych informacji, takich jak numer karty kredytowej, dane bankowe, numer ubezpieczenia społecznego i inne poufne informacje w celu naruszenia bezpieczeństwa online ofiar.

Traktowanie ma miejsce, w którym sprawca podszywa się od innego użytkownika, który oszukał go w celu uzyskania nieautoryzowanego dostępu do swojego systemu lub sieci, próbując ukraść poufne informacje lub posadzić wirusa lub złośliwe oprogramowanie do jego systemu, aby spowodować obrażenia. Pieprzenie jest najczęściej stosowane w atakach odmowy serwisu z wyłączną zamiarem zalania celu przytłaczającej objętości ruchu.

Techniki

Ataki phishingowe są starannie planowane i wykonywane jako zestaw misternie zaplanowanych działań. Oszustwo phishingowe może obejmować kilka różnych kampanii e -mailowych i serwerów internetowych. Ataki phishingowe mogą być inicjowane za pośrednictwem wiadomości e -mail lub wiadomości błyskawicznych. Wiadomość e -mail kieruje użytkownika do wizyty witryny, która wydawała się uzasadniona, gdy jest proszony o aktualizację danych osobowych, takich jak hasła, numer ubezpieczenia społecznego, numer karty kredytowej i informacje o koncie bankowym. Witryna jest jednak fałszywa i skonfigurowana tylko po to, aby ukraść informacje użytkownika.

Z drugiej strony ataki fałszowania są ogólnie podzielone na fałszowanie e -mail, fałszowanie stron internetowych i fałszowanie adresów IP.

Phishing vs. Tkanina: wykres porównawczy

Podsumowanie phishing vs. Fałszowanie

Krótko mówiąc, phishing to kolejna odmiana fałszowania, która ma miejsce, gdy atakujący próbuje uzyskać informacje osobiste lub finansowe od ofiary za pomocą fałszywych środków, najczęściej poprzez podszywanie się pod uwagę jako inny użytkownik lub organizacja, aby ukraść ich osobiste, poufne dane takie jak numery kont i hasła. Atak fałszowania jest ogólnie planowany jako sposób na ujawnienie osób na uzyskanie informacji osobistych lub finansowych, których napastnik użyje do kradzieży tożsamości i wykorzystania ich szczegółów dla ich zainteresowania. Pieprzenie to tworzenie pakietów TCP/IP za pomocą czyjegoś adresu IP.